W dzisiejszym cyfrowym świecie, gdzie smartfon stał się centrum naszego życia osobistego i zawodowego, bezpieczeństwo iPhone'a w 2026 roku jest ważniejsze niż kiedykolwiek. Rosnąca liczba cyberzagrożeń, od wyrafinowanych ataków phishingowych po złośliwe oprogramowanie, sprawia, że ochrona naszych danych i prywatności staje się priorytetem. Ten artykuł to niezbędny przewodnik dla każdego użytkownika, który chce aktywnie chronić swoje urządzenie przed hakerami i zapewnić sobie spokój ducha w sieci.

Jak skutecznie zabezpieczyć iPhone'a przed hakerami i chronić swoją prywatność

- iPhone, choć bezpieczny, wymaga aktywnego działania użytkownika w celu pełnej ochrony przed zagrożeniami takimi jak phishing czy luki w oprogramowaniu.

- Kluczowe kroki to regularne aktualizacje iOS, silne hasło blokady, uwierzytelnianie dwuskładnikowe (2FA) dla Apple ID oraz świadome zarządzanie uprawnieniami aplikacji.

- Należy unikać publicznych sieci Wi-Fi bez VPN, instalować aplikacje wyłącznie z App Store i być wyczulonym na próby phishingu.

- Funkcje takie jak "Znajdź mój iPhone" i "Kontrola bezpieczeństwa" są istotne dla zarządzania prywatnością i reagowania na potencjalne zagrożenia.

- Jailbreak znacząco obniża poziom bezpieczeństwa urządzenia, a tryb blokady (Lockdown Mode) jest przeznaczony dla osób o wysokim ryzyku ataku.

Czy iPhone jest naprawdę kuloodporny? Prawda o bezpieczeństwie Twojego telefonu

Wielu użytkowników iPhone'ów żyje w przekonaniu, że ich urządzenie jest niemal niezniszczalne pod względem cyberbezpieczeństwa. To powszechne mniemanie wynika z reputacji Apple jako firmy dbającej o prywatność i bezpieczeństwo. Ale czy ta "kuloodporność" jest faktem, czy jedynie komfortowym mitem, który może uśpić naszą czujność? Przyjrzyjmy się prawdzie.

Mit a rzeczywistość: Dlaczego nawet najbezpieczniejszy smartfon potrzebuje Twojej pomocy

System iOS jest bez wątpienia jednym z najbardziej bezpiecznych mobilnych systemów operacyjnych dostępnych na rynku. Wynika to z jego zamkniętej architektury, co oznacza, że Apple ma pełną kontrolę nad sprzętem i oprogramowaniem. Dodatkowo, rygorystyczna weryfikacja aplikacji w App Store oraz mechanizmy takie jak sandboxing (piaskownica), który izoluje aplikacje od siebie i od systemu, znacznie utrudniają złośliwemu oprogramowaniu rozprzestrzenianie się i dostęp do wrażliwych danych. Mimo tych zaawansowanych zabezpieczeń, iPhone nie jest całkowicie odporny na ataki. Moje doświadczenie pokazuje, że największym zagrożeniem często jest sam użytkownik i techniki inżynierii społecznej, które wykorzystują ludzkie błędy, a nie luki w systemie. To właśnie nasza nieświadomość lub zaniedbania mogą otworzyć hakerom drzwi do naszych danych.

Phishing, spyware, publiczne Wi-Fi: Poznaj najczęstsze drogi ataku hakerów

Hakerzy są niezwykle kreatywni w swoich metodach. Zrozumienie, w jaki sposób próbują uzyskać dostęp do naszych danych lub urządzenia, jest pierwszym krokiem do skutecznej obrony:

- Phishing i Smishing: To najczęstsze metody ataku. Polegają na podszywaniu się pod zaufane instytucje (np. banki, firmy kurierskie, operatorów telekomunikacyjnych, a nawet samo Apple) w celu wyłudzenia danych logowania, numerów kart kredytowych lub innych poufnych informacji. Odbywa się to za pośrednictwem fałszywych e-maili (phishing) lub wiadomości SMS (smishing), które często zawierają linki do fałszywych stron internetowych.

- Luki w oprogramowaniu: Chociaż rzadkie, zdarzają się luki w zabezpieczeniach iOS, które mogą być wykorzystane przez zaawansowane złośliwe oprogramowanie (spyware). Apple szybko reaguje na takie zagrożenia, wydając aktualizacje. Dlatego regularne i natychmiastowe aktualizacje systemu operacyjnego są absolutnie kluczowe, ponieważ zawierają one najnowsze poprawki bezpieczeństwa.

- Publiczne sieci Wi-Fi: Korzystanie z niezabezpieczonych lub fałszywych publicznych sieci Wi-Fi, na przykład w kawiarniach czy na lotniskach, może być ryzykowne. Hakerzy mogą wykorzystać takie sieci do przechwytywania ruchu sieciowego i kradzieży danych, takich jak hasła czy dane bankowe.

- Aplikacje: Nawet aplikacje pobrane z App Store mogą prosić o nadmierne uprawnienia do danych (np. lokalizacja, kontakty, zdjęcia, mikrofon), które mogą być później niewłaściwie wykorzystane. Problem ten znacząco wzrasta w przypadku instalacji aplikacji spoza oficjalnego sklepu, co jest możliwe na urządzeniach po tzw. jailbreaku.

Fundamenty bezpieczeństwa: 7 kluczowych ustawień, które musisz włączyć już teraz

Zabezpieczenie iPhone'a nie musi być skomplikowane. Istnieje kilka podstawowych, ale niezwykle skutecznych ustawień, które każdy użytkownik powinien włączyć. To są fundamenty, na których zbudujesz solidną ochronę swojego urządzenia. Przejdźmy przez nie krok po kroku.

Krok 1: Jak stworzyć hasło blokady, którego nie da się złamać? Od PIN-u do kodu alfanumerycznego

Wielu z nas używa prostego, 4- lub 6-cyfrowego kodu PIN do odblokowywania iPhone'a. To wygodne, ale niestety również łatwe do złamania. Zdecydowanie zalecam zmianę na silniejszy kod. Przejdź do Ustawień > Face ID i kod (lub Touch ID i kod) > Zmień kod. Zamiast standardowego PIN-u wybierz opcję "Opcje kodu" i zdecyduj się na "Własny kod alfanumeryczny". Użyj kombinacji liter (wielkich i małych), cyfr i symboli. Im dłuższe i bardziej złożone hasło, tym trudniej je odgadnąć lub złamać.

Krok 2: Uwierzytelnianie dwuskładnikowe (2FA) – Twoja najważniejsza tarcza ochronna dla Apple ID

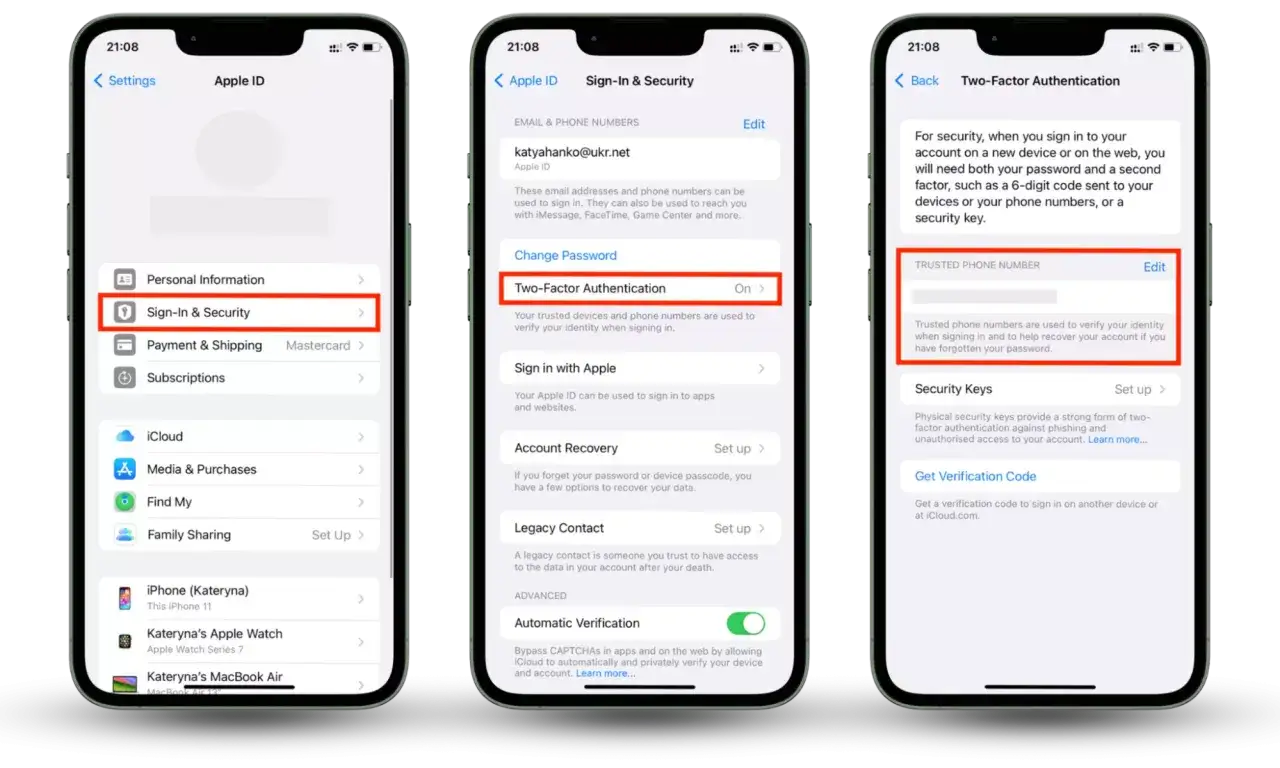

Uwierzytelnianie dwuskładnikowe (2FA) to krytyczne zabezpieczenie, które dodaje drugą warstwę ochrony do Twojego Apple ID. Nawet jeśli haker pozna Twoje hasło, nie będzie mógł zalogować się na Twoje konto bez dostępu do zaufanego urządzenia lub numeru telefonu. To absolutny mus. Aby włączyć 2FA, przejdź do Ustawień > [Twoje imię] > Hasło i ochrona > Włącz uwierzytelnianie dwuskładnikowe. Postępuj zgodnie z instrukcjami, aby dodać zaufany numer telefonu i urządzenia. Chroni to cały ekosystem Apple – od iCloud po App Store.

Krok 3: Aktualizacje systemu iOS – dlaczego ignorowanie ich to proszenie się o kłopoty?

Apple regularnie wydaje aktualizacje systemu iOS, które nie tylko wprowadzają nowe funkcje, ale przede wszystkim zawierają krytyczne poprawki bezpieczeństwa. Ignorowanie tych aktualizacji to jak pozostawianie otwartych drzwi dla potencjalnych intruzów. Aby sprawdzić dostępność aktualizacji, przejdź do Ustawień > Ogólne > Uaktualnienia. Zalecam również włączenie automatycznych aktualizacji (w tym samym miejscu), aby mieć pewność, że Twój iPhone zawsze działa na najnowszej i najbezpieczniejszej wersji systemu.

Krok 4: Funkcja "Znajdź mój iPhone" – jak przygotować się na wypadek kradzieży lub zgubienia?

Funkcja "Znajdź mój iPhone" to nie tylko narzędzie do odnajdywania zgubionego telefonu, ale także potężne zabezpieczenie w przypadku kradzieży. Umożliwia ona zlokalizowanie urządzenia na mapie, odtworzenie dźwięku, zablokowanie go kodem, wyświetlenie wiadomości na ekranie, a w ostateczności – zdalne wymazanie wszystkich danych. Upewnij się, że ta funkcja jest włączona, przechodząc do Ustawień > [Twoje imię] > Znajdź > Znajdź mój iPhone. Włącz wszystkie opcje, w tym "Sieć Znajdź" i "Wysyłaj ostatnie położenie".

Krok 5: Face ID i Touch ID – czy dane biometryczne są w pełni bezpieczne?

Face ID i Touch ID to niezwykle wygodne i, co ważne, bezpieczne metody odblokowywania urządzenia i autoryzowania płatności. Apple stosuje zaawansowane technologie, aby chronić Twoje dane biometryczne, które są przechowywane lokalnie na urządzeniu w zaszyfrowanej postaci i nigdy nie są wysyłane na serwery Apple. Pamiętaj jednak, że zawsze powinieneś mieć ustawione silne hasło jako zabezpieczenie awaryjne, na wypadek gdyby Face ID lub Touch ID nie zadziałało (np. po restarcie urządzenia lub po kilku nieudanych próbach). Ich wygoda nie powinna nigdy zastępować podstawowego, silnego hasła.

Krok 6: Siri na ekranie blokady – wygoda czy potencjalna furtka dla intruza?

Dostęp do Siri z zablokowanego ekranu może być wygodny, ale jednocześnie stanowi potencjalną furtkę dla intruza. Niepowołana osoba może wydawać polecenia Siri, takie jak wysyłanie wiadomości, dzwonienie do kontaktów, a nawet uzyskiwanie dostępu do niektórych informacji, jeśli nie masz odpowiednio skonfigurowanych ustawień prywatności. Moja rada: rozważ ograniczenie tej funkcji. Przejdź do Ustawień > Face ID i kod (lub Touch ID i kod), przewiń w dół i w sekcji "ZEZWALAJ NA DOSTĘP Z EKRANU BLOKADY" wyłącz "Siri".

Krok 7: Wyłącz automatyczne uzupełnianie haseł w przeglądarce – mała zmiana, duży efekt

Automatyczne uzupełnianie haseł w przeglądarce, choć bardzo wygodne, może stanowić ryzyko bezpieczeństwa, zwłaszcza jeśli ktoś uzyska dostęp do Twojego odblokowanego urządzenia. Jeśli wolisz mieć pełną kontrolę, możesz wyłączyć tę funkcję. Przejdź do Ustawień > Hasła > Opcje haseł i wyłącz "Automatyczne wypełnianie haseł". Zamiast tego, zdecydowanie polecam używanie dedykowanego menedżera haseł (np. wbudowanego Pęku kluczy iCloud lub aplikacji firm trzecich, takich jak 1Password czy LastPass). To znacznie bezpieczniejsze rozwiązanie, które generuje silne, unikalne hasła i przechowuje je w zaszyfrowanej formie.

Zarządzanie prywatnością w praktyce: Weź kontrolę nad swoimi danymi

Poza podstawowymi zabezpieczeniami, kluczowe jest aktywne zarządzanie prywatnością. To Ty decydujesz, które aplikacje mają dostęp do Twoich danych i w jakim zakresie. Przejęcie kontroli nad tymi ustawieniami to istotny element ochrony przed niechcianym śledzeniem i potencjalnymi atakami.

Audyt uprawnień aplikacji: Sprawdź, które programy wiedzą o Tobie za dużo

Wiele aplikacji prosi o dostęp do Twoich danych, często bez wyraźnej potrzeby. Regularny audyt uprawnień jest kluczowy. Przejdź do Ustawień > Prywatność i ochrona. Tutaj znajdziesz listę wszystkich kategorii danych (np. Usługi lokalizacji, Kontakty, Zdjęcia, Mikrofon, Aparat). Wejdź w każdą z nich i sprawdź, które aplikacje mają do nich dostęp. Zadaj sobie pytanie: czy ta aplikacja naprawdę potrzebuje dostępu do moich zdjęć, aby działać poprawnie? Jeśli odpowiedź brzmi "nie", ogranicz uprawnienia lub całkowicie je wyłącz. Pamiętaj, że zawsze możesz je przywrócić, jeśli okaże się to konieczne.

Usługi lokalizacji: Jak świadomie zarządzać dostępem do Twojego położenia?

Dostęp do Twojej lokalizacji to jedna z najbardziej wrażliwych informacji. iPhone oferuje różne opcje zarządzania tym dostępem: "Nigdy", "Pytaj następnym razem", "Podczas używania aplikacji" i "Zawsze". Moja rekomendacja to ograniczenie dostępu do lokalizacji tylko do opcji "Podczas używania aplikacji" dla większości programów, a dla tych, które absolutnie nie potrzebują Twojej lokalizacji (np. kalkulator), ustawienie "Nigdy". Przejdź do Ustawień > Prywatność i ochrona > Usługi lokalizacji i przejrzyj listę aplikacji, dostosowując ustawienia do swoich potrzeb i preferencji prywatności.

Przejrzystość śledzenia w aplikacjach: Powiedz "NIE" szpiegowaniu w celach reklamowych

Funkcja "Przejrzystość śledzenia w aplikacjach" (App Tracking Transparency - ATT), wprowadzona przez Apple, to potężne narzędzie do ochrony Twojej prywatności. Daje Ci kontrolę nad tym, czy aplikacje mogą śledzić Twoją aktywność w innych aplikacjach i witrynach w celach reklamowych. Kiedy uruchamiasz nową aplikację, powinna ona poprosić Cię o zgodę na śledzenie. Zdecydowanie zalecam odrzucanie tych próśb. Możesz również zarządzać tym globalnie, przechodząc do Ustawień > Prywatność i ochrona > Śledzenie i wyłączając opcję "Pozwalaj aplikacjom żądać śledzenia".

Funkcja "Kontrola bezpieczeństwa" w iOS: Twoje nowe centrum dowodzenia prywatnością

W iOS 16 i nowszych wersjach Apple wprowadziło funkcję "Kontrola bezpieczeństwa" (Safety Check), która jest niezwykle przydatnym narzędziem do zarządzania udostępnianiem danych. Pozwala ona szybko sprawdzić, komu i jakim aplikacjom udostępniasz swoje informacje osobiste (np. lokalizację, zdjęcia, wiadomości) oraz natychmiastowo zresetować te uprawnienia. Jest to szczególnie cenne w sytuacjach, gdy zmieniasz relacje osobiste i chcesz mieć pewność, że nikt niepowołany nie ma dostępu do Twoich danych. Aby skorzystać z tej funkcji, przejdź do Ustawień > Prywatność i ochrona > Kontrola bezpieczeństwa. Według danych Apple, funkcja ta "pozwala szybko sprawdzić, komu i jakim aplikacjom udostępniasz swoje informacje". Możesz wybrać "Szybkie wyjście", aby natychmiast wycofać wszystkie uprawnienia udostępniania, lub "Zarządzanie udostępnianiem i dostępem", aby precyzyjnie kontrolować poszczególne elementy.

Bezpieczne nawyki w cyfrowym świecie: Jak nie dać się złapać w pułapkę?

Nawet najlepsze ustawienia bezpieczeństwa nie zastąpią zdrowego rozsądku i świadomych nawyków. Wiele zagrożeń wynika z naszej nieuwagi lub braku wiedzy. Oto kilka kluczowych zasad, które pomogą Ci poruszać się po cyfrowym świecie bez obaw.

Phishing na celowniku: Jak w 3 krokach rozpoznać fałszywą wiadomość od banku lub Apple?

Phishing to wciąż jedno z najskuteczniejszych narzędzi hakerów. Naucz się rozpoznawać oszustwa:

- Sprawdź adres nadawcy: Zawsze dokładnie weryfikuj adres e-mail lub numer telefonu, z którego przyszła wiadomość. Czy na pewno jest oficjalny? Często oszuści używają podobnych, ale nie identycznych adresów (np. "apple-support@icloud.com" zamiast "support@apple.com").

- Nie klikaj w podejrzane linki: Jeśli wiadomość wydaje się podejrzana, nigdy nie klikaj w zawarte w niej linki. Zamiast tego, wpisz adres strony banku czy innej instytucji ręcznie w przeglądarce. Na komputerze możesz najechać kursorem na link, aby zobaczyć jego prawdziwy adres w dolnym rogu przeglądarki, zanim klikniesz. Na telefonie, przytrzymaj link, aby zobaczyć podgląd adresu URL.

- Zwróć uwagę na szczegóły: Fałszywe wiadomości często zawierają błędy językowe, dziwną grafikę, nacisk na pilność ("Twoje konto zostanie zablokowane!") lub groźby. Oficjalne instytucje rzadko proszą o podanie poufnych danych przez e-mail lub SMS.

Zagrożenie w kawiarni: Dlaczego publiczne Wi-Fi jest ryzykowne i jak korzystać z niego bezpiecznie (VPN)?

Publiczne sieci Wi-Fi są wygodne, ale mogą być niebezpieczne. Hakerzy mogą łatwo stworzyć fałszywą sieć Wi-Fi o nazwie podobnej do tej w kawiarni, aby przechwycić Twoje dane (tzw. atak Man-in-the-Middle). Dlatego unikaj logowania się do bankowości internetowej, poczty e-mail czy innych wrażliwych usług, gdy jesteś podłączony do publicznej sieci Wi-Fi. Jeśli musisz korzystać z takiej sieci, zainwestuj w usługę VPN (Virtual Private Network). VPN szyfruje cały Twój ruch sieciowy, tworząc bezpieczny tunel, przez który przesyłane są Twoje dane, chroniąc je przed przechwyceniem.

App Store to Twój sprzymierzeniec: Dlaczego nigdy nie należy instalować aplikacji z nieznanych źródeł?

App Store to Twój główny sojusznik w walce o bezpieczeństwo. Apple stosuje rygorystyczny proces weryfikacji dla każdej aplikacji, która trafia do sklepu, co minimalizuje ryzyko pobrania złośliwego oprogramowania. Nigdy nie instaluj aplikacji spoza oficjalnego App Store. Instalowanie aplikacji z nieznanych źródeł (tzw. sideloading) otwiera Twoje urządzenie na malware, spyware i naruszenie bezpieczeństwa, ponieważ omijasz wszystkie zabezpieczenia Apple.

Czy na iPhone’a potrzebny jest antywirus? Wyjaśniamy raz na zawsze

To pytanie pojawia się bardzo często. Krótka odpowiedź brzmi: tradycyjny antywirus, w formie znanej z komputerów PC, nie jest zazwyczaj potrzebny ani skuteczny na iPhone'ach. Wynika to z zamkniętej architektury iOS, mechanizmów sandboxing oraz rygorystycznej kontroli App Store. Aplikacje na iOS działają w izolowanych środowiskach i nie mają dostępu do innych aplikacji ani do głębszych warstw systemu. Zamiast antywirusa, kluczowe jest: utrzymywanie aktualnego systemu iOS, świadome zarządzanie uprawnieniami aplikacji i unikanie podejrzanych linków oraz wiadomości. To Twoje najlepsze "narzędzia antywirusowe" na iPhone'a.

Tryb dla zaawansowanych: Kiedy warto sięgnąć po najcięższą artylerię?

Dla większości użytkowników podstawowe i świadome nawyki bezpieczeństwa są wystarczające. Istnieją jednak sytuacje, w których warto rozważyć bardziej zaawansowane funkcje lub zrozumieć ryzyko związane z pewnymi praktykami. To jest "ciężka artyleria" – narzędzia i wiedza dla tych, którzy mogą być celem wyrafinowanych ataków.

Tryb blokady (Lockdown Mode): Czym jest i czy powinieneś go używać?

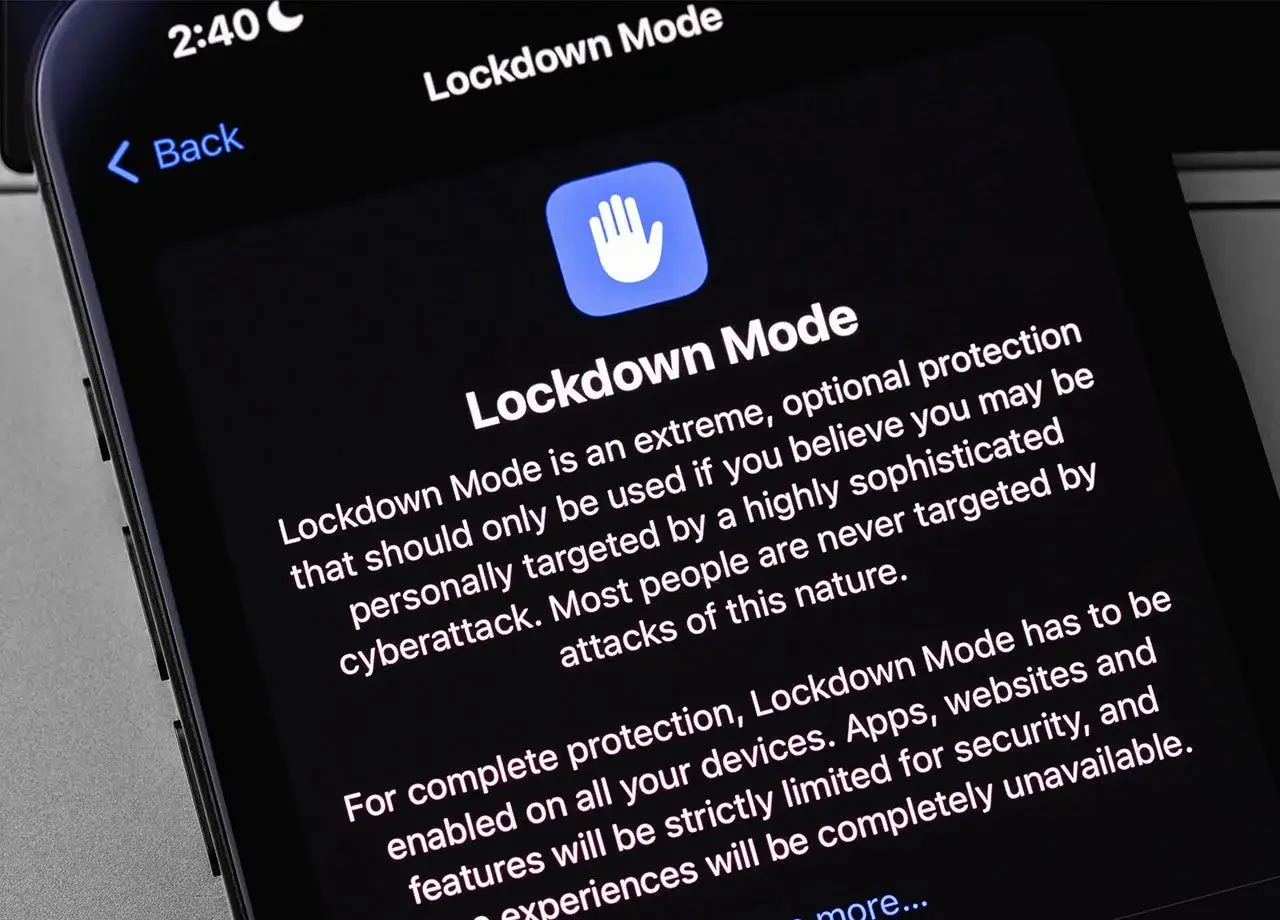

Tryb blokady (Lockdown Mode), wprowadzony przez Apple, to ekstremalna ochrona przeznaczona dla bardzo małej grupy użytkowników, którzy mogą być celem zaawansowanych ataków spyware finansowanych przez państwa. Według danych Apple, tryb blokady "zapewnia ekstremalny poziom bezpieczeństwa dla bardzo małej liczby użytkowników, którzy mogą być celem wysoce zaawansowanych cyberataków". Kiedy jest włączony, ogranicza funkcjonalność urządzenia, aby zmniejszyć powierzchnię ataku – blokuje większość załączników w Wiadomościach, wyłącza niektóre technologie przeglądania stron internetowych, blokuje połączenia FaceTime od nieznanych numerów, a nawet uniemożliwia instalację profili konfiguracji. Jeśli nie jesteś dziennikarzem śledczym, aktywistą politycznym czy osobą na wysokim stanowisku rządowym, najprawdopodobniej nie potrzebujesz tego trybu. Dla przeciętnego użytkownika jego ograniczenia są zbyt duże, a poziom ochrony, jaki oferuje, wykracza poza codzienne potrzeby.

Jailbreak: Dlaczego "uwolnienie" iPhone'a to zły pomysł dla Twojego bezpieczeństwa

Jailbreak to proces usuwania ograniczeń narzuconych przez Apple na system iOS, co pozwala na instalowanie aplikacji spoza App Store i modyfikowanie systemu w sposób, który normalnie jest niemożliwy. Choć może to brzmieć kusząco dla niektórych, z punktu widzenia bezpieczeństwa jest to bardzo ryzykowna praktyka. Jailbreak:

- Unieważnia gwarancję: Apple nie będzie naprawiać ani serwisować urządzenia po jailbreaku.

- Otwiera urządzenie na złośliwe oprogramowanie: Omijasz rygorystyczne zabezpieczenia App Store, co ułatwia instalację malware i spyware.

- Powoduje niestabilność systemu: Modyfikacje mogą prowadzić do częstych awarii i problemów z działaniem.

- Brak aktualizacji bezpieczeństwa: Urządzenia po jailbreaku często nie mogą instalować najnowszych aktualizacji iOS, co pozostawia je bez ochrony przed nowo odkrytymi lukami.

Mój iPhone został zhakowany? Objawy i plan działania w sytuacji awaryjnej

Podejrzenie, że Twój iPhone mógł zostać zhakowany, jest stresujące. Ważne jest, aby wiedzieć, na co zwracać uwagę i jak działać w takiej sytuacji. Oto typowe objawy i konkretny plan działania.

Nietypowe zachowanie telefonu: Dziwne aplikacje, szybkie zużycie baterii, przegrzewanie się

Oto lista objawów, które mogą wskazywać na to, że Twój iPhone mógł zostać zhakowany lub zainfekowany złośliwym oprogramowaniem:

- Szybkie i niewytłumaczalne zużycie baterii: Złośliwe oprogramowanie często działa w tle, zużywając energię.

- Przegrzewanie się urządzenia bez intensywnego użytkowania: Podobnie jak wyżej, intensywna praca w tle może powodować wzrost temperatury.

- Pojawienie się nieznanych aplikacji: Jeśli zauważysz aplikacje, których nie instalowałeś, to sygnał alarmowy.

- Nietypowe zachowanie aplikacji: Częste awarie, dziwne reklamy wyskakujące w nieoczekiwanych miejscach, lub aplikacje działające inaczej niż zwykle.

- Nieoczekiwane wysyłanie wiadomości lub połączeń: Jeśli Twoje kontakty otrzymują od Ciebie dziwne wiadomości lub połączenia, których nie inicjowałeś.

- Zwiększone zużycie danych mobilnych: Złośliwe oprogramowanie może przesyłać dane w tle, co prowadzi do nieoczekiwanego wzrostu zużycia pakietu danych.

Przeczytaj również: Przyspiesz iPhone'a: Odzyskaj płynność! Sprawdź, co go spowalnia

Co zrobić, gdy podejrzewasz włamanie? Natychmiastowe kroki, które musisz podjąć

Jeśli podejrzewasz, że Twój iPhone został zhakowany, działaj szybko. Oto plan:

- Odłącz się od internetu: Natychmiast wyłącz Wi-Fi i dane komórkowe. To odetnie hakerom możliwość dalszego dostępu do urządzenia i przesyłania danych.

- Zmień wszystkie ważne hasła: Użyj innego, bezpiecznego urządzenia (np. komputera, który nie budzi podejrzeń), aby zmienić hasła do swojego Apple ID, bankowości internetowej, poczty e-mail i wszystkich innych kluczowych usług. Pamiętaj o silnych, unikalnych hasłach.

- Przywróć iPhone'a do ustawień fabrycznych: To najskuteczniejszy sposób na usunięcie złośliwego oprogramowania. Przed tym krokiem wykonaj kopię zapasową ważnych danych (zdjęć, dokumentów), ale nie przywracaj jej od razu, aby nie przywrócić potencjalnego złośliwego oprogramowania. Skonfiguruj iPhone'a jako nowe urządzenie. Jeśli po przywróceniu do ustawień fabrycznych problem zniknie, możesz spróbować przywrócić dane z kopii zapasowej, ale bądź czujny.

- Skontaktuj się z pomocą techniczną Apple: Jeśli masz wątpliwości lub potrzebujesz wsparcia, skontaktuj się bezpośrednio z Apple. Mogą oni pomóc w zdiagnozowaniu problemu i doradzić dalsze kroki.